Microsoft Entra ID ist eine Unternehmensidentitätsplattform, die Single Sign-On (SSO), Multi-Faktor-Authentifizierung und bedingten Zugriff bietet, was die Verbindung mit Ihrer Organisation vereinfacht.

Um zu beginnen, stellen Sie sicher, dass SSO in Ihrer Organisation aktiviert ist und Sie über ein Microsoft Entra-Konto mit Administratorrechten verfügen.

Note

Benutzer können sich entweder mit SSO oder mit ihrer E-Mail und ihrem Passwort anmelden. Sie können auch festlegen, dass SSO für Gastbenutzer erforderlich ist. Weitere Informationen finden Sie in unserem Artikel Wie Sie lizenzierten Benutzern in Ihrer Organisation erlauben, sich zusätzlich zu SSO mit E-Mail und Passwort anzumelden.

Erstellen Ihrer eigenen Anwendung

Beginnen Sie damit, eine Anwendung außerhalb der Galerie hinzuzufügen und richten Sie diese für SAML-basiertes SSO ein. So gehen Sie vor:

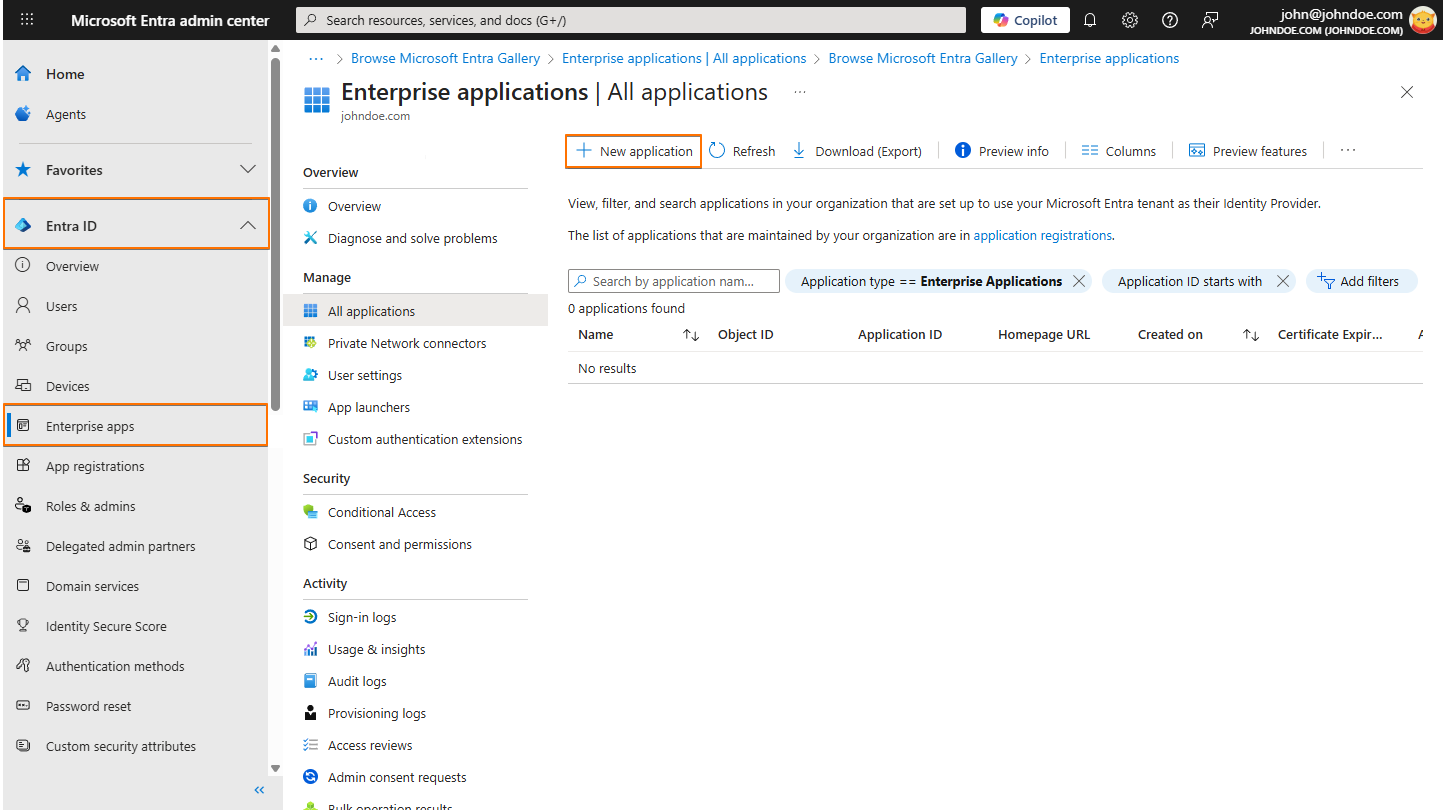

- Melden Sie sich bei Ihrem Microsoft Entra ID Admin Center Dashboard an und klicken Sie dann im Menü auf der linken Seite der Seite auf Entra ID.

- Klicken Sie im sich öffnenden Untermenü auf Unternehmensanwendungen.

- Klicken Sie dann auf der Seite Enterprise-Anwendungen | Alle Anwendungen auf Neue Anwendung.

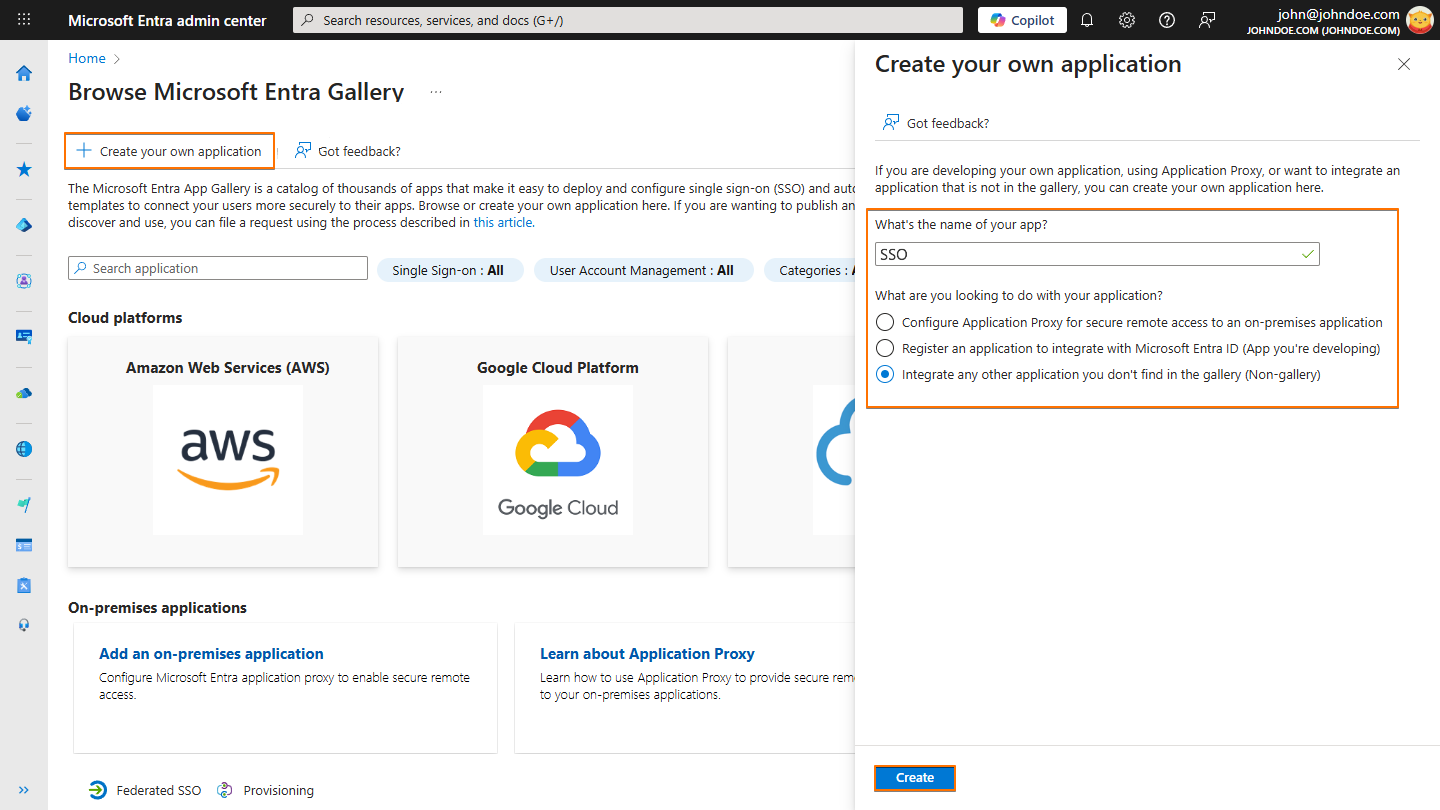

- Als Nächstes klicken Sie auf der Seite Microsoft Entra-Galerie durchsuchen auf Eigene Anwendung erstellen.

- Im Fenster Eigene Anwendung erstellen, das erscheint, richten Sie Folgendes ein:

- Wie lautet der Name Ihrer App — Geben Sie einen Namen für Ihre Anwendung ein.

- Was möchten Sie mit Ihrer Anwendung tun? — Wählen Sie jede andere Anwendung integrieren, die Sie nicht in der Galerie finden (Nicht-Galerie).

- Klicken Sie abschließend auf Erstellen.

Einrichten von SAML als SSO-Methode

Nachdem Sie Ihre Anwendung erstellt haben, besteht der nächste Schritt darin, SAML als Single-Sign-On-Methode einzurichten. So gehen Sie weiter vor:

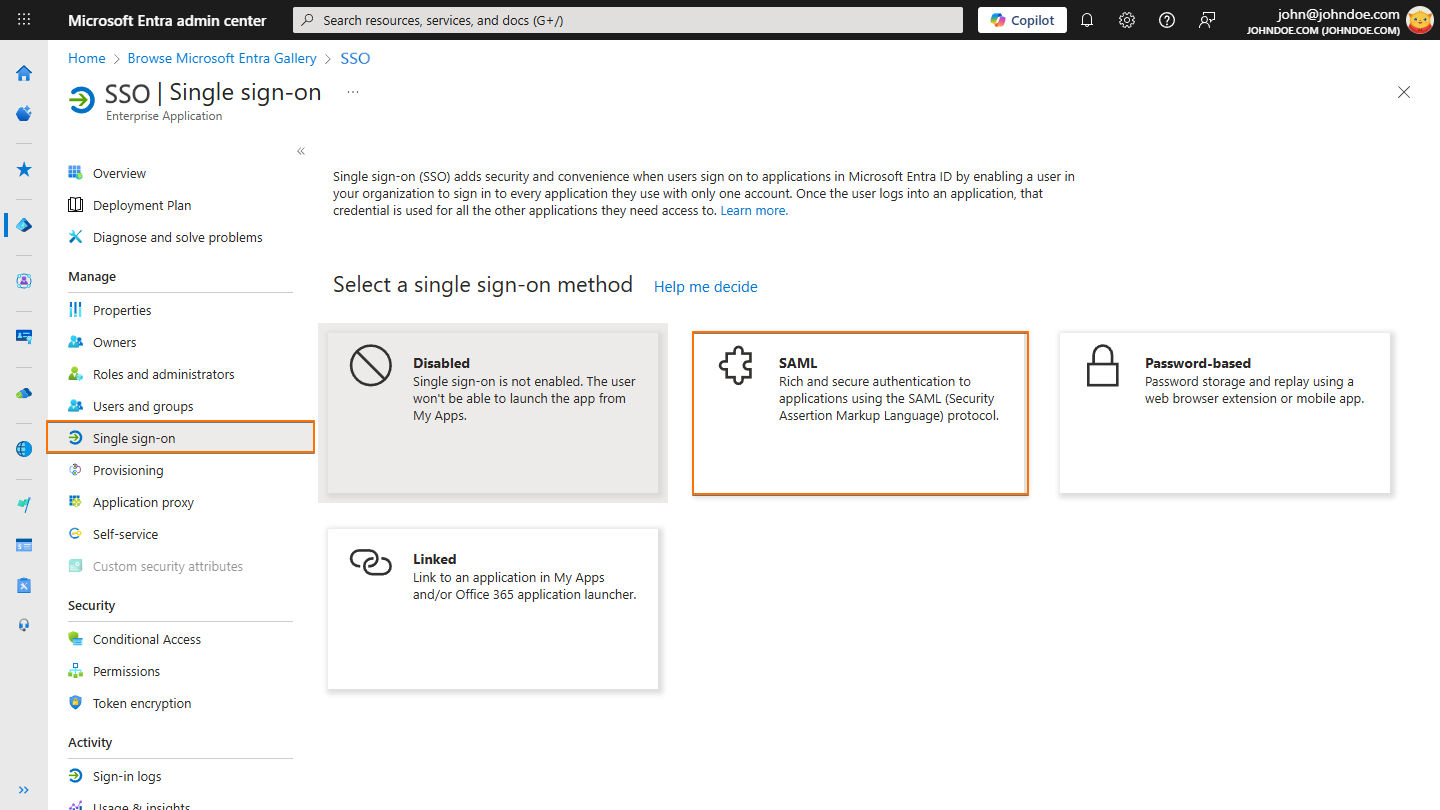

- Auf der Übersichtsseite Ihrer neu erstellten Anwendung klicken Sie im Verwaltungsbereich auf der linken Seite auf Einmaliges Anmelden.

- Klicken Sie dann auf der Seite Wählen Sie eine Single Sign-on-Methode aus auf SAML.

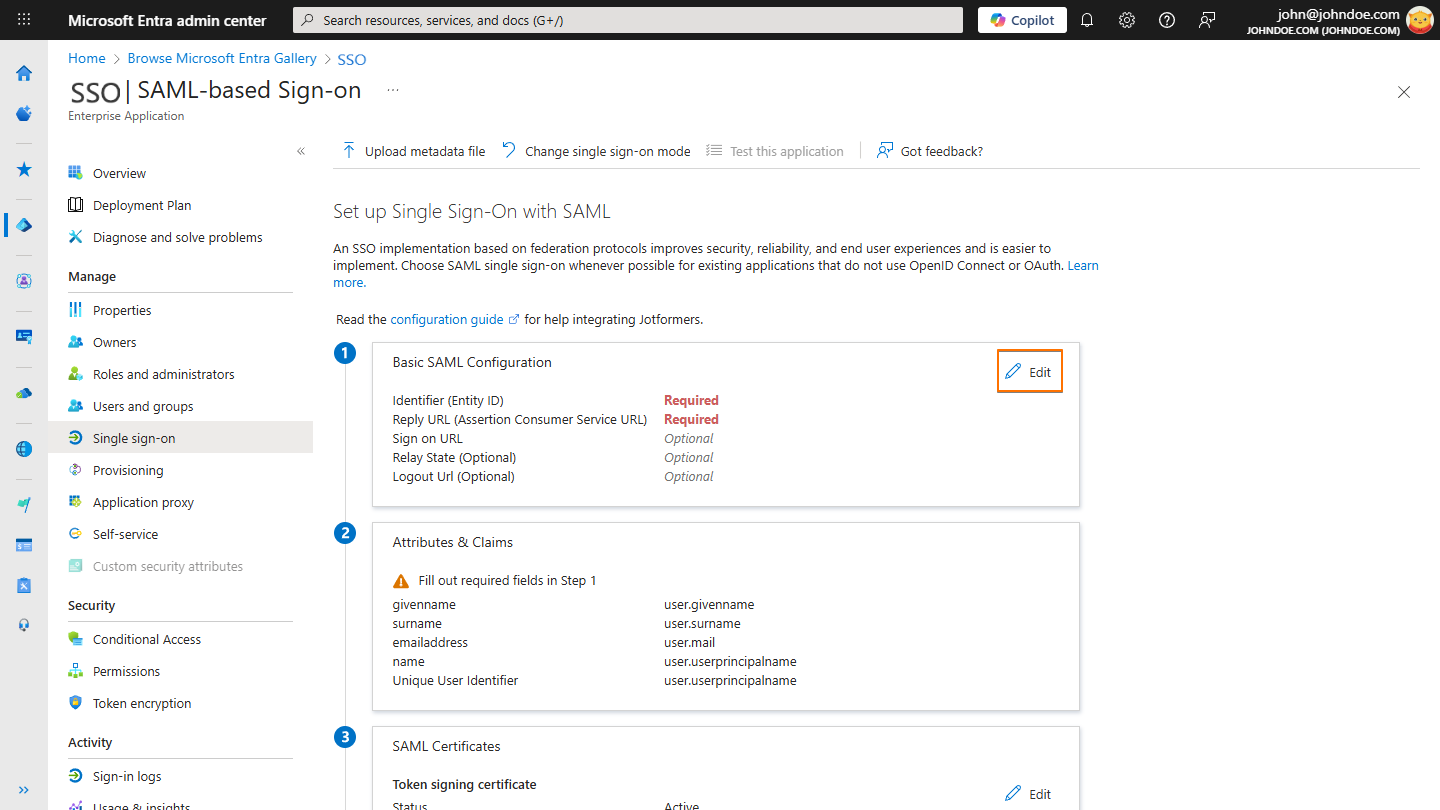

- Gehen Sie nun auf der Seite zur Einrichtung von Single Sign-On mit SAML im Abschnitt Grundlegende SAML-Konfiguration auf Bearbeiten.

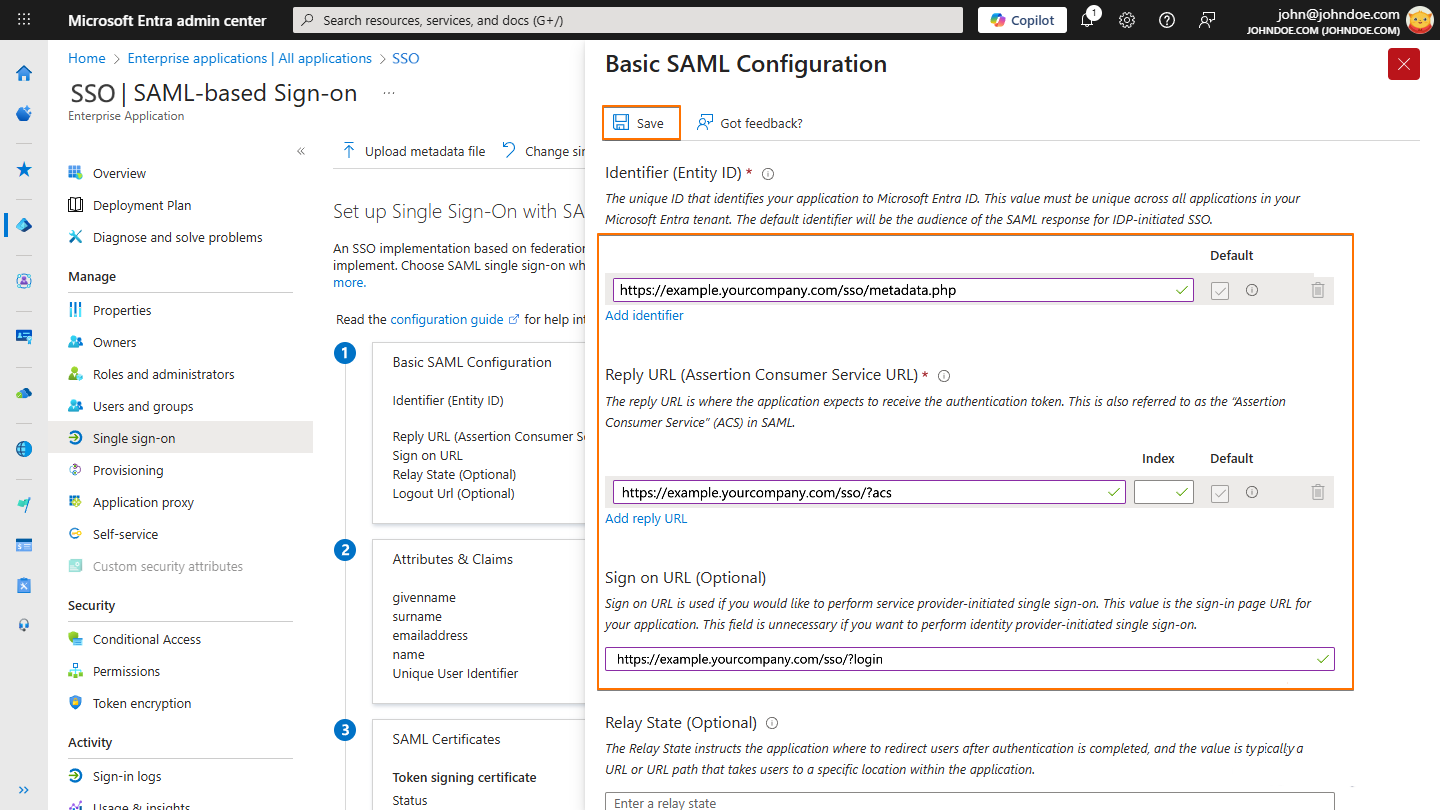

- Als Nächstes richten Sie im sich öffnenden Fenster für die grundlegende SAML-Konfiguration alles wie folgt ein:

- Bezeichner (Entity ID) — Verwenden Sie die Entity ID Ihrer Organisation (z. B. https://example.ihreorganisation.com/sso/metadata.php).

- Antwort-URL (Assertion-Consumer-Service URL) — Verwenden Sie die Assertion-Consumer-Service-URL Ihres Unternehmens als Service-Provider (z. B. https://example.ihrunternehmen.com/sso/?acs).

- Anmelde-URL (optional) — Verwenden Sie die Service-Provider-Assertion-Consumer-Service-URL Ihrer Organisation, ersetzen Sie jedoch ?acs durch ?login (z. B. https://example.ihreorganisation.com/sso/?login).

Note

Sie können auf der Seite mit den SSO-Einstellungen auf die Service Provider-Metadaten Ihrer Organisation zugreifen und diese kopieren. Unser Leitfaden So erhalten Sie Service Provider-Metadaten von Ihrer Organisation bietet weitere Details dazu.

- Klicken Sie nun auf Speichern und anschließend auf das X-Symbol, um das Fenster zu schließen.

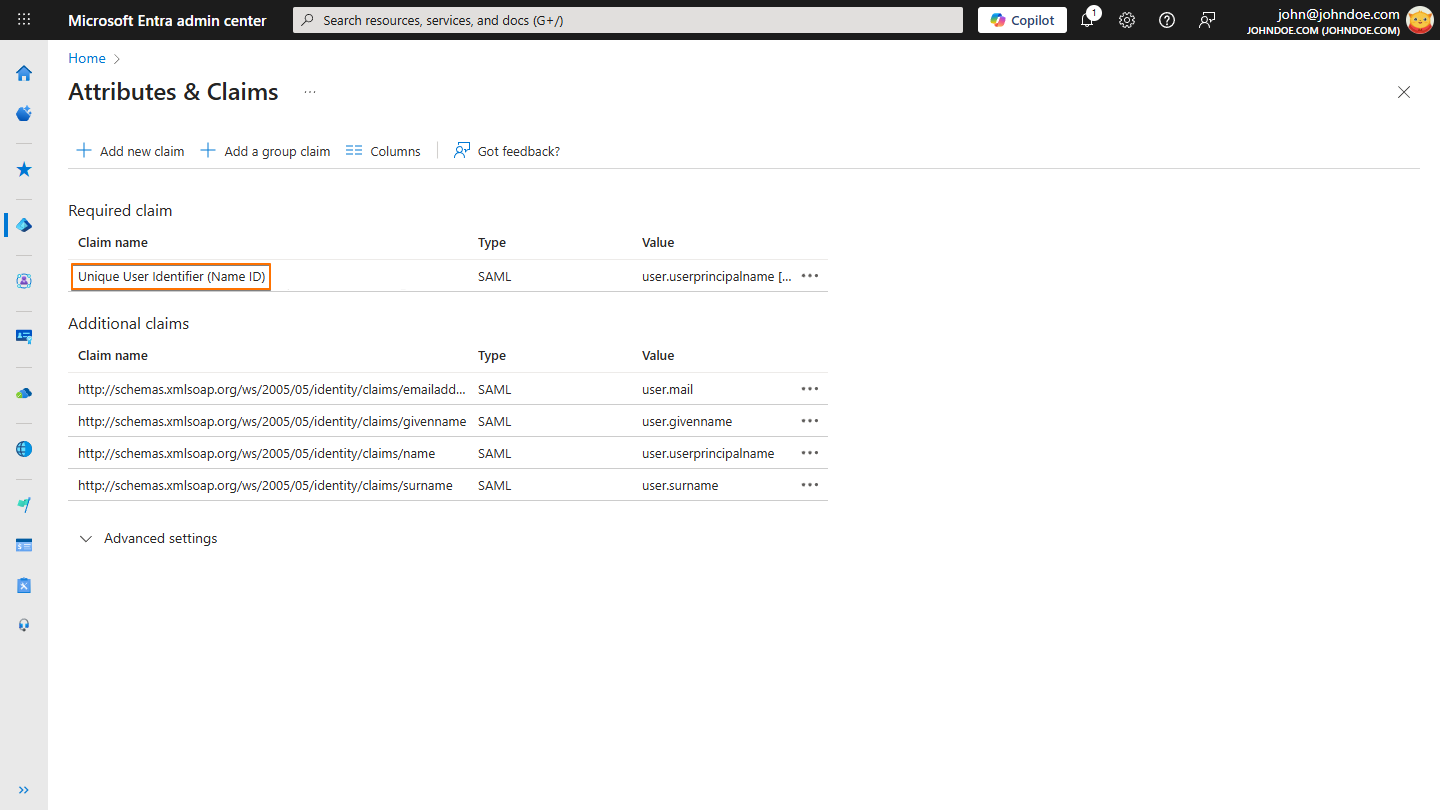

- Während Sie sich noch auf der Seite zur Einrichtung von Single Sign-On mit SAML befinden, klicken Sie im Abschnitt Attribute & Ansprüche auf Bearbeiten.

- Gehen Sie dann auf der Seite Attribute & Ansprüche im Abschnitt Erforderlicher Anspruch auf Eindeutiger Benutzeridentifikator (Name ID).

- Wählen Sie als Nächstes auf der Anspruchsverwaltungsseite im Dropdown-Menü für Quellattribut die Option user.mail aus.

- Klicken Sie nun auf Speichern, und das war’s!

Zuweisen einer benutzerdefinierten SAML-App zu einem Benutzer oder einer Gruppe

Nachdem Sie die Einrichtung von SAML SSO abgeschlossen haben, können Sie die benutzerdefinierte SAML-App nun einem Benutzer oder einer Gruppe zuweisen. So geht’s:

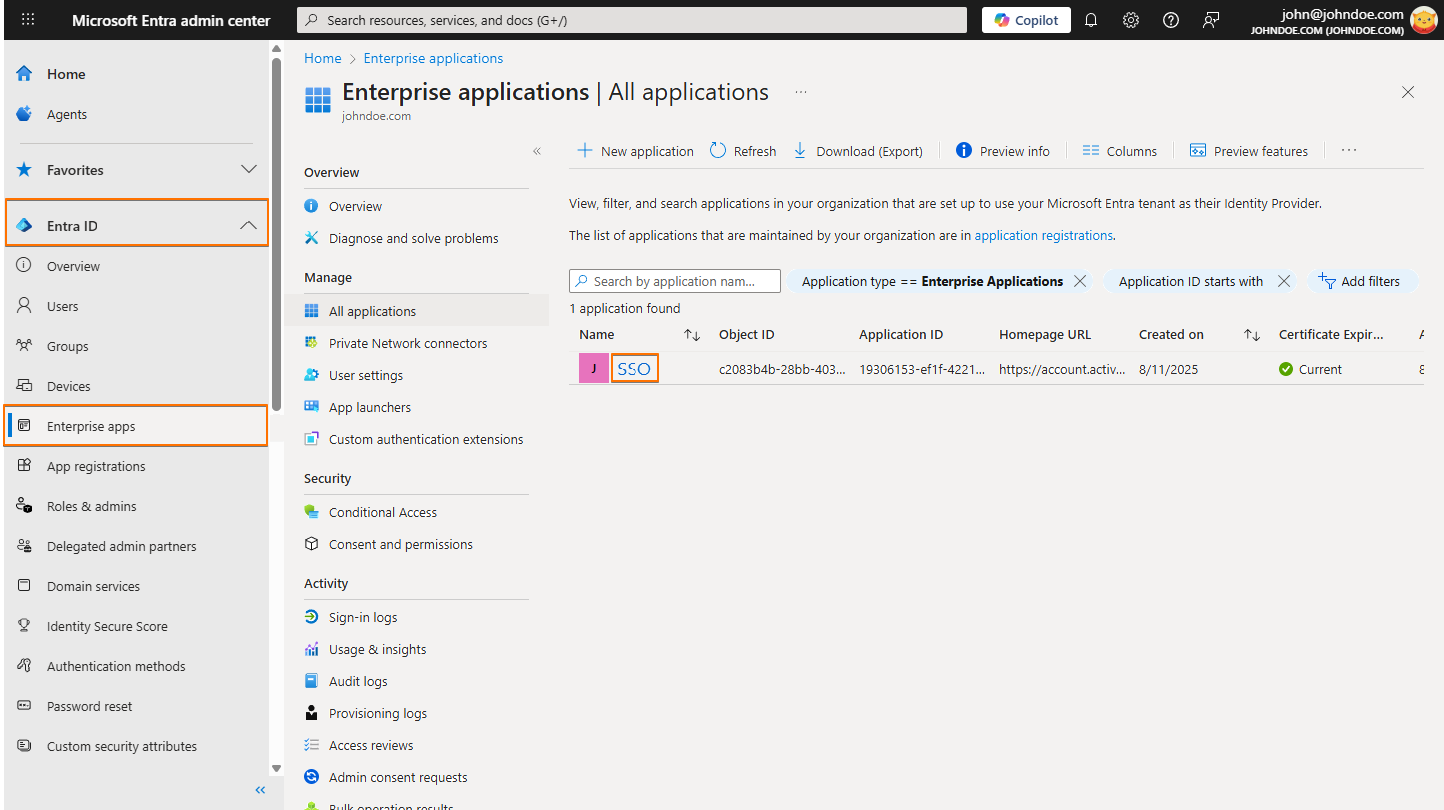

- Öffnen Sie Ihr Microsoft Entra ID Admin Center Dashboard und klicken Sie im Menü auf der linken Seite der Seite auf Entra ID.

- Klicken Sie im sich öffnenden Untermenü auf Unternehmensanwendungen.

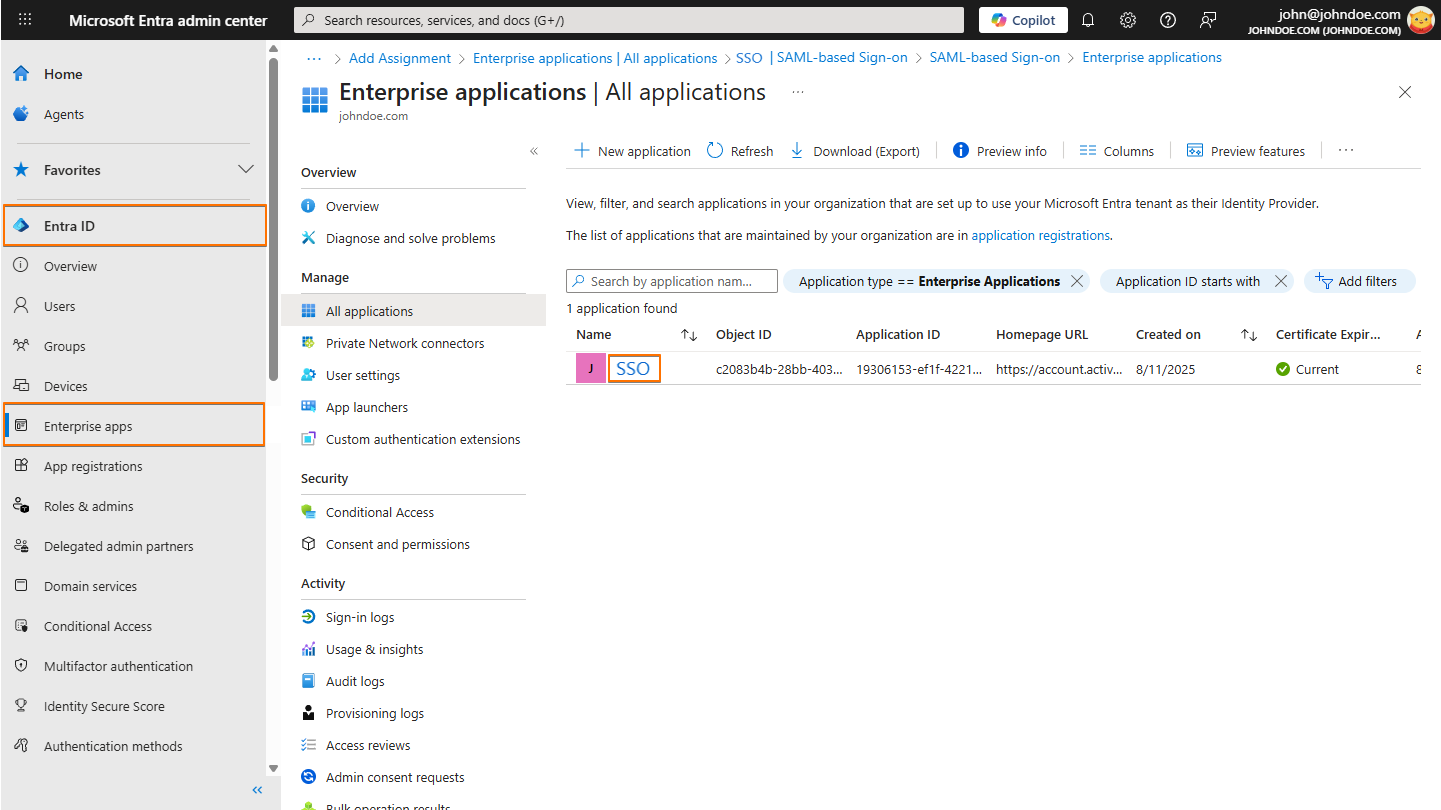

- Wählen Sie dann auf der Seite Unternehmensanwendungen | Alle Anwendungen die von Ihnen erstellte App aus.

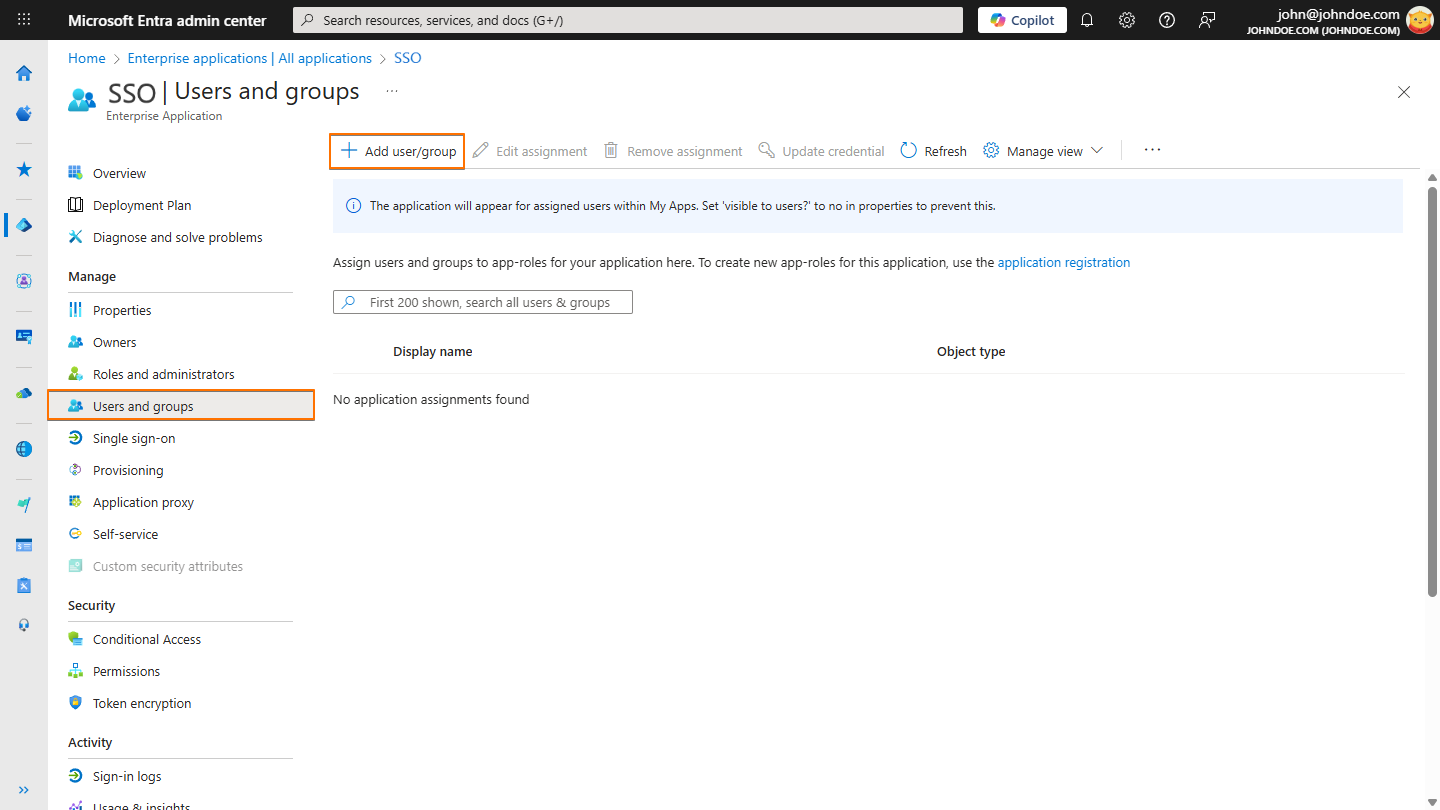

- Als nächstes klicken Sie in der App im Verwaltungsbereich auf Benutzer und Gruppen.

- Gehen Sie nun auf die Seite Benutzer und Gruppen und klicken Sie auf Benutzer/Gruppe hinzufügen.

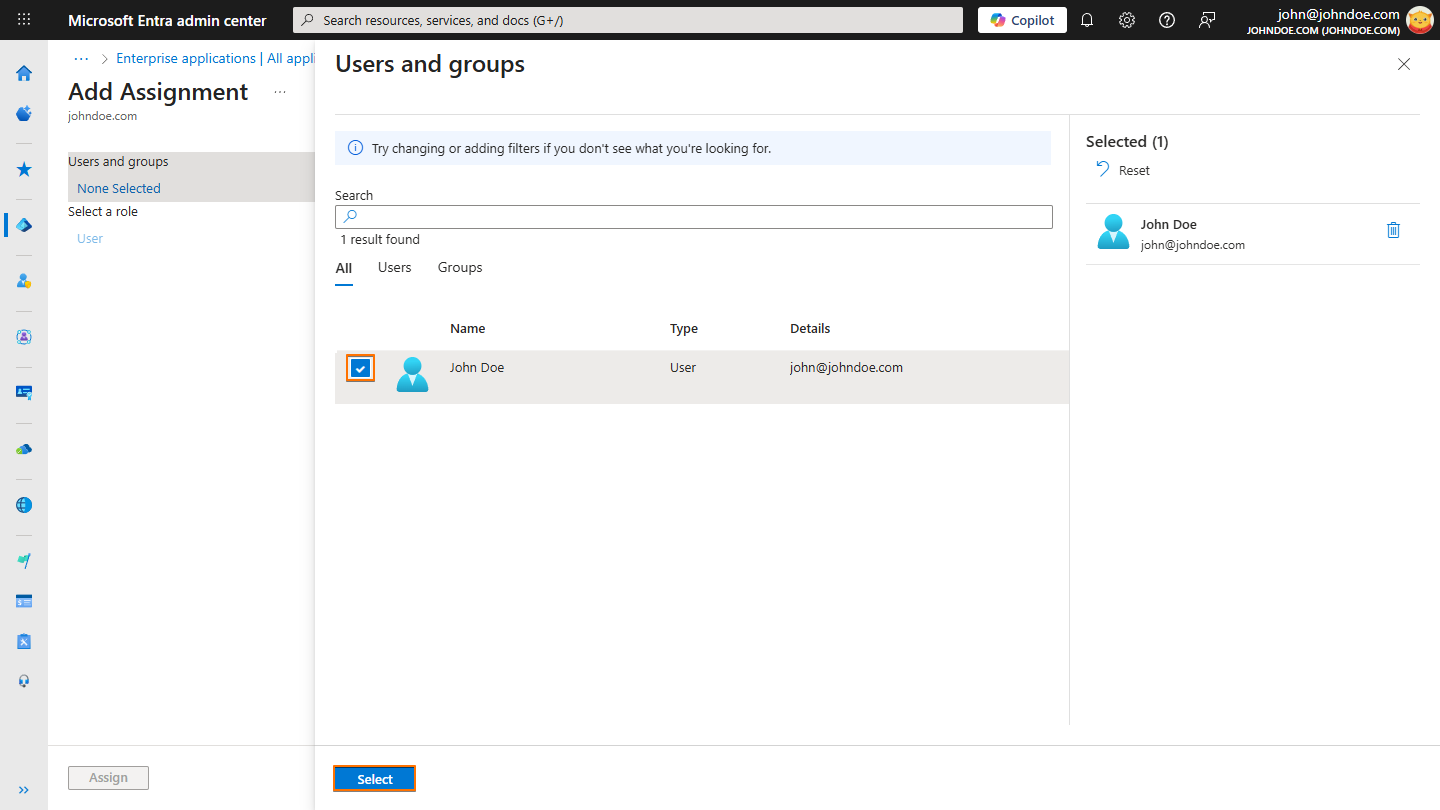

- Im Fenster Benutzer und Gruppen, das sich öffnet, wählen Sie unter dem Reiter Alle einen Benutzer oder eine Gruppe aus der Liste aus.

- Klicken Sie dann unten im Fenster auf Auswählen.

- Klicken Sie nun unten links auf der Seite Zuweisung hinzufügen auf Zuweisen, und schon sind Sie fertig.

Note

Der oben beschriebene Ablauf wählt nur Benutzer aus, aber Sie können auch eine bestimmte Gruppe zuweisen, indem Sie die gleichen Schritte ausführen.

Kopieren der Microsoft Entra ID Identity Provider-Metadaten

Um Microsoft Entra ID SSO für Ihre Organisation einzurichten, beginnen wir mit dem Kopieren der Identity Provider-Metadaten. So funktioniert es:

- Öffnen Sie Ihr Microsoft Entra ID Admin Center Dashboard und klicken Sie im Menü auf der linken Seite der Seite auf Entra ID.

- Im sich öffnenden Untermenü klicken Sie auf Unternehmensanwendungen.

- Anschließend wählen Sie auf der Seite Unternehmensanwendungen | Alle Anwendungen die von Ihnen erstellte App aus.

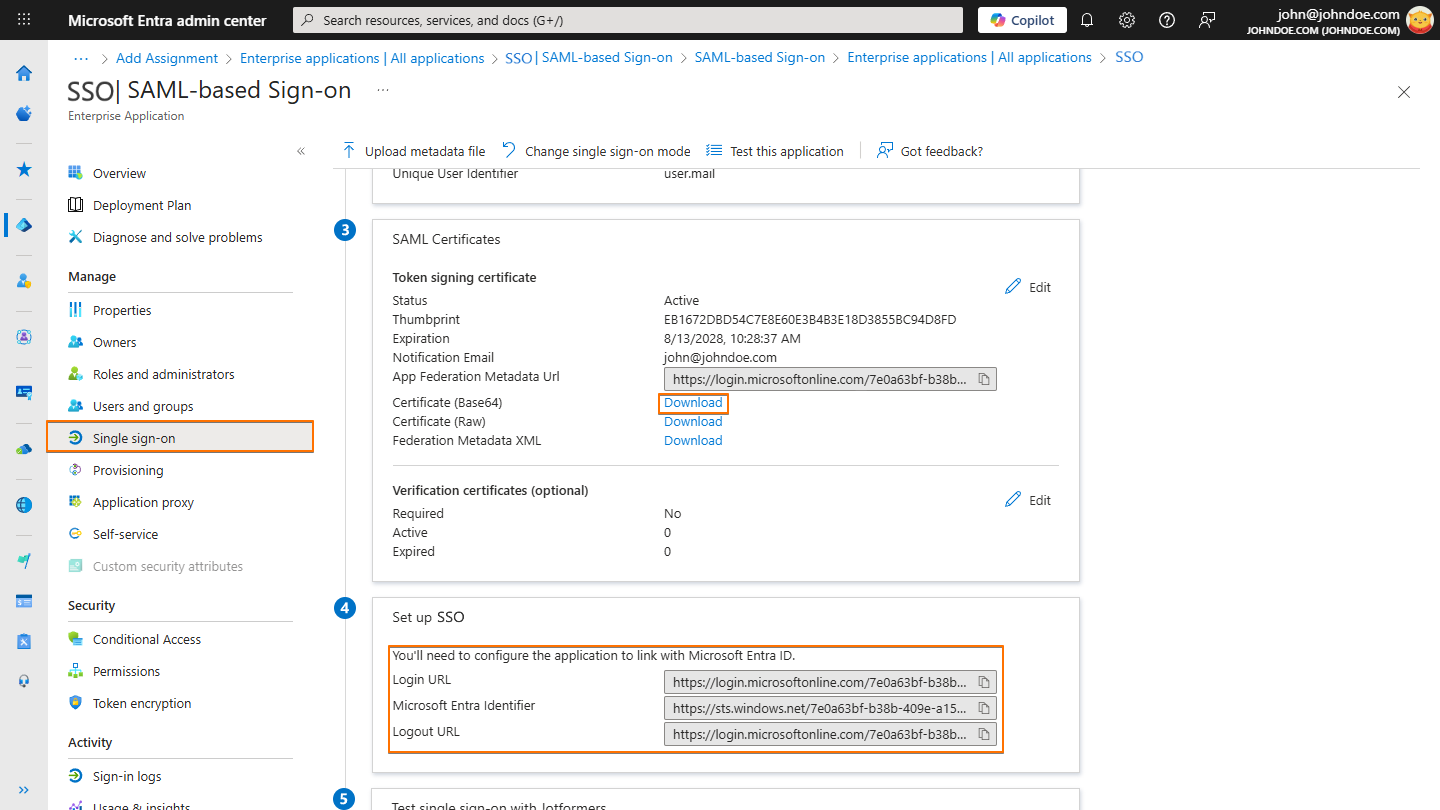

- Als nächstes klicken Sie im Verwaltungsbereich der App auf Einmaliges Anmelden.

- Navigieren Sie auf der SAML-basierten Anmeldeseite zum Abschnitt SAML-Zertifikate. Auf der rechten Seite von Zertifikat (Base64) klicken Sie auf Herunterladen.

- Speichern Sie dann die Datei auf Ihrem Computer.

- Abschließend kopieren Sie im Abschnitt Einrichten die Login-URL, den Microsoft Entra-Bezeichner und die Logout-URL.

Note

Öffnen Sie die Zertifikatsdatei (Base64) in einem Texteditor auf Ihrem Computer, um das Zertifikat zu kopieren. Unter Windows können Sie den Editor verwenden; auf einem Mac nutzen Sie TextEdit.

Aktivierung und Konfiguration von Microsoft Entra ID SSO in Ihrem Unternehmen

Nachdem Sie die Microsoft Entra ID Identity Provider-Metadaten erhalten haben, können Sie Ihre SSO-Einstellungen aktivieren und einrichten. Es sind nur wenige einfache Schritte erforderlich:

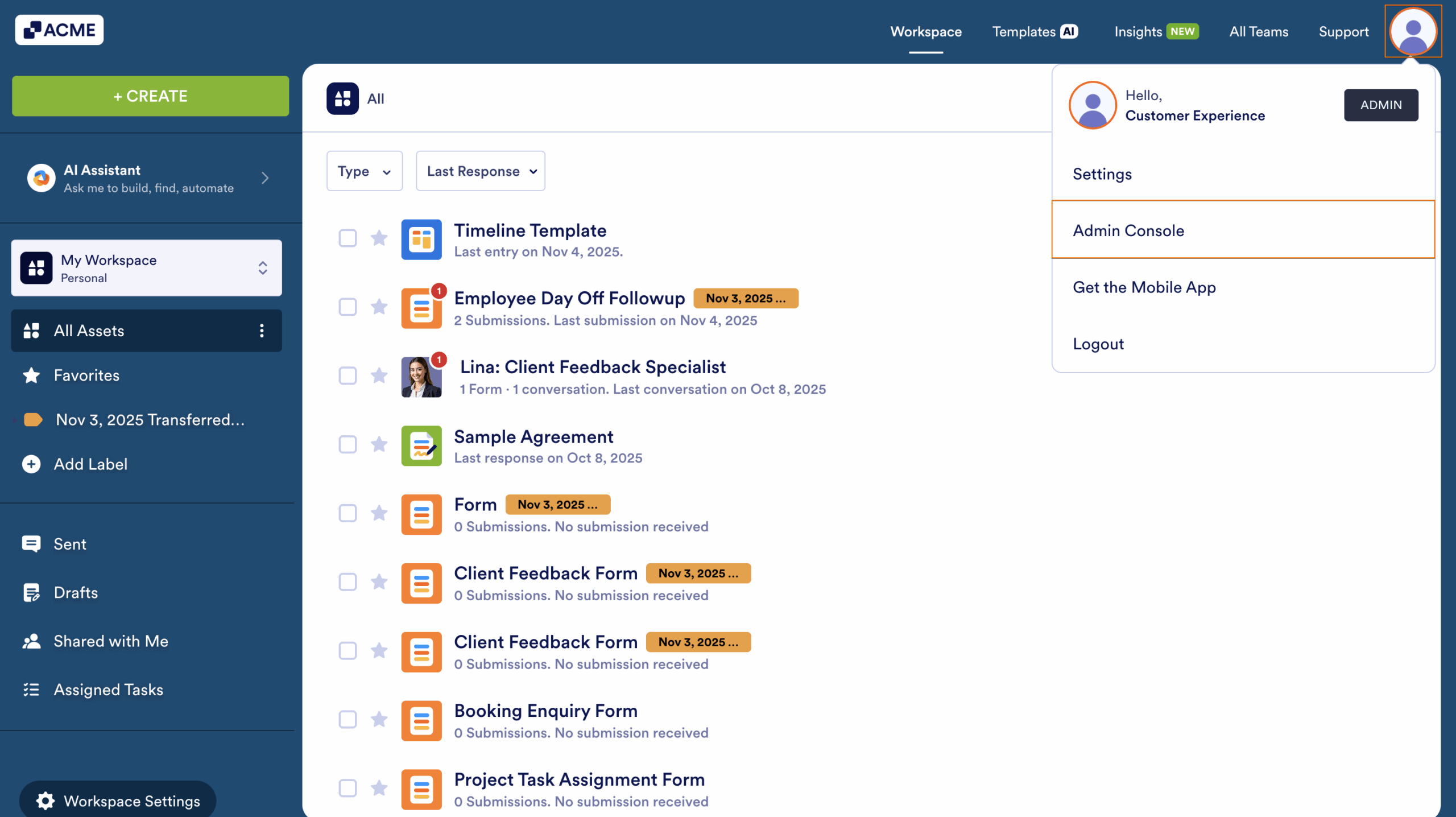

- Gehen Sie auf Ihrer Mein Arbeitsbereich-Seite und klicken Sie auf Ihr Avatar/Profilbild in der oberen rechten Ecke des Bildschirms.

- Klicken Sie dann im erscheinenden Dropdown-Menü auf Admin-Konsole, um Ihre Admin-Dashboard-Seite zu öffnen.

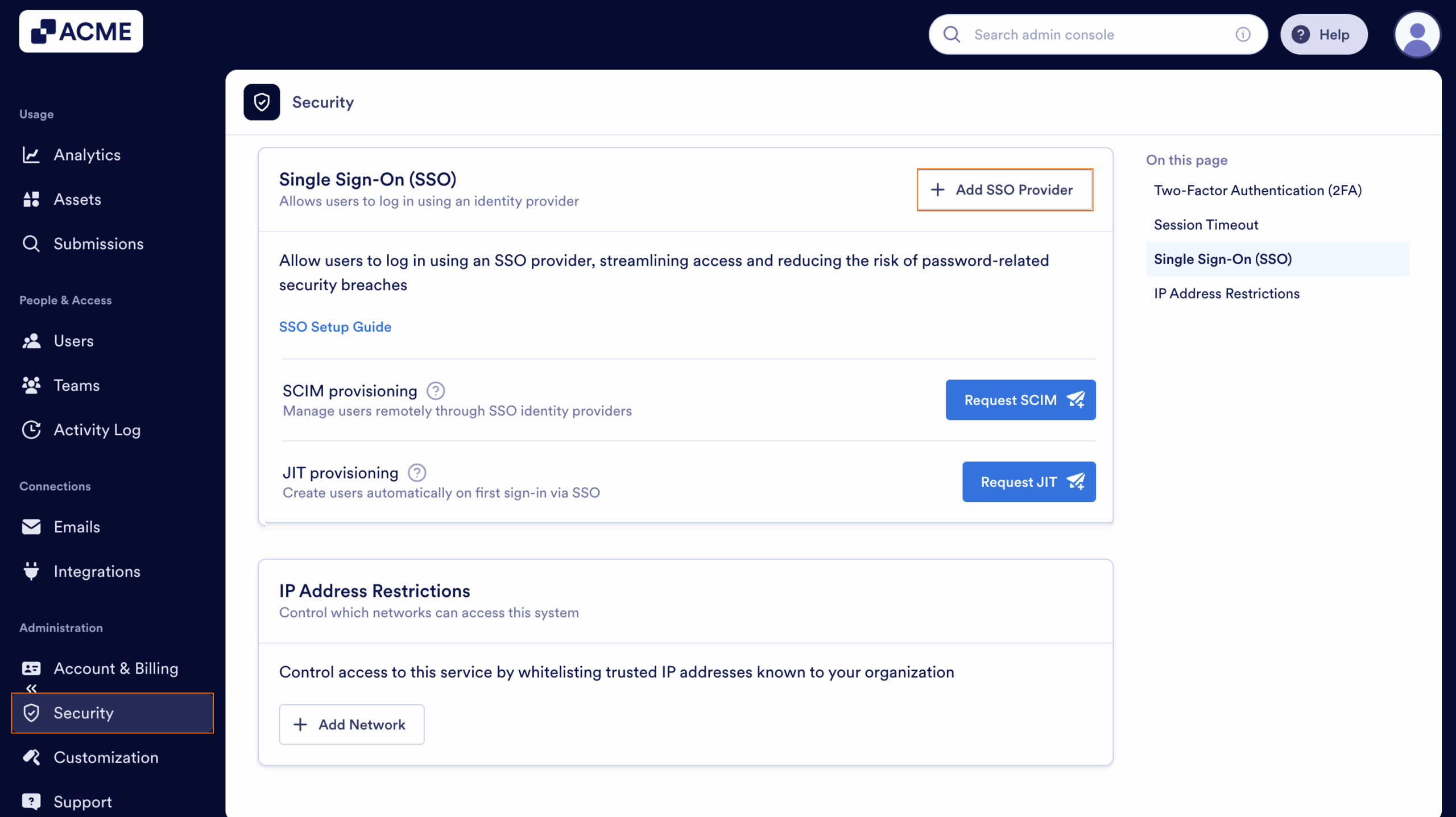

- Klicken Sie anschließend im Menü auf der linken Seite auf Sicherheit, um das Dashboard für Sicherheit & Authentifizierung zu öffnen.

- Scrollen Sie nach unten zum Abschnitt Single Sign-On (SSO) und klicken Sie rechts auf SSO-Anbieter hinzufügen.

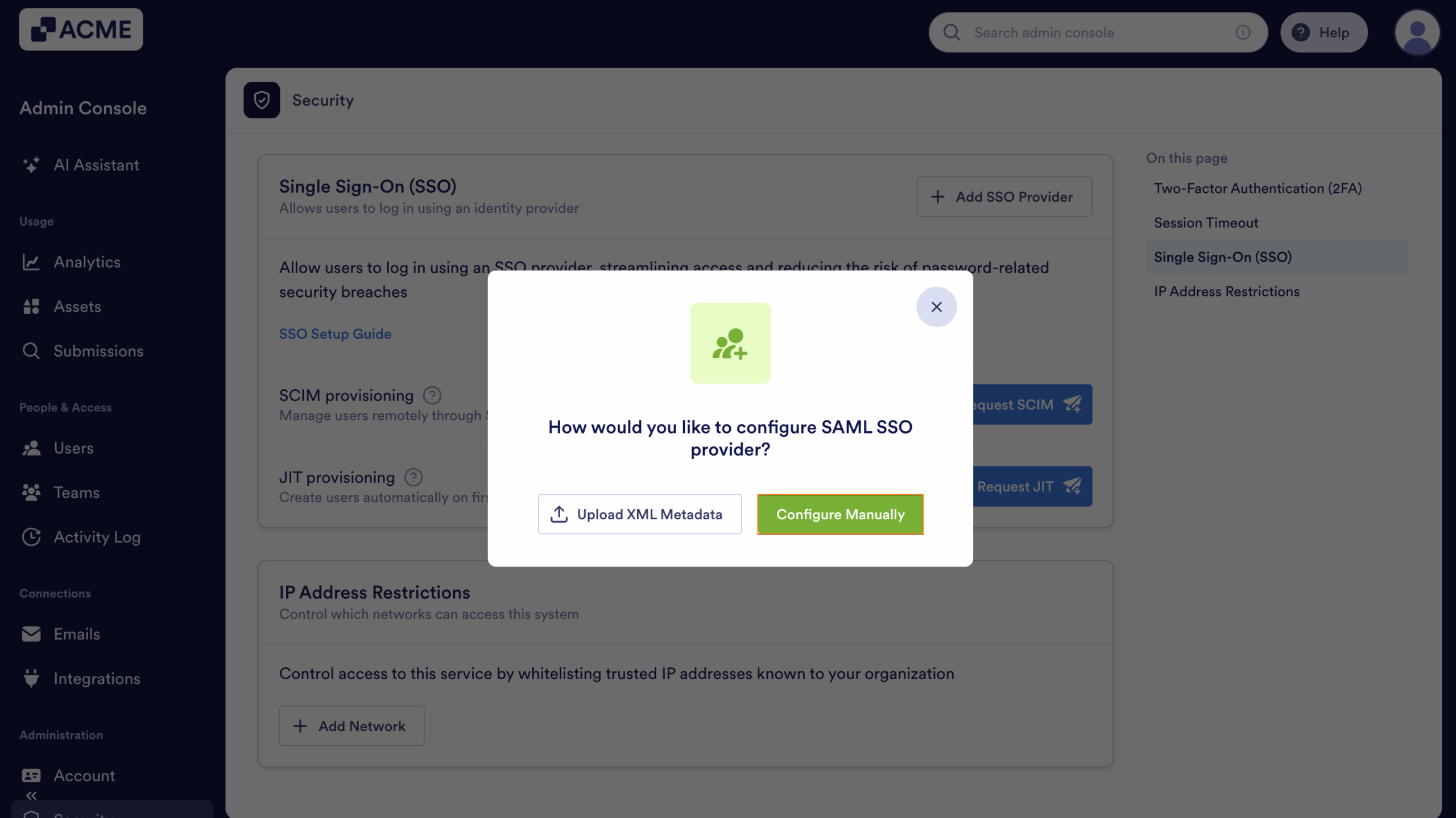

- Im Fenster Wie möchten Sie den SAML-SSO-Anbieter konfigurieren?, das sich öffnet, klicken Sie auf Manuell konfigurieren.

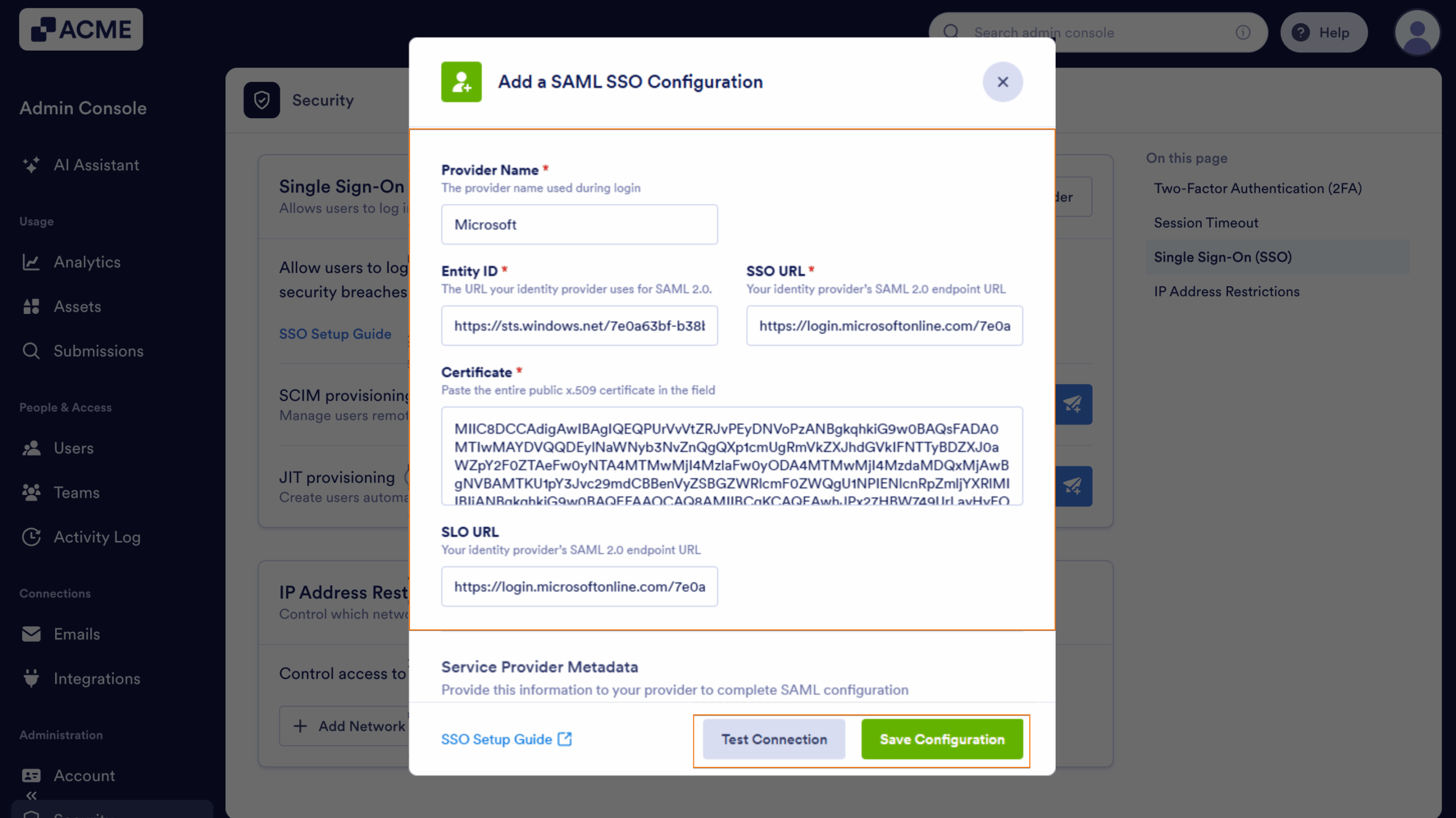

- Nun, im Fenster SAML-SSO-Konfiguration hinzufügen, füllen Sie die folgenden Details aus:

- Anbietername — Geben Sie den Namen ein, der auf der Anmeldeseite angezeigt werden soll.

- Entity-ID — Fügen Sie Ihren Microsoft Entra-Bezeichner hinzu.

- SSO-URL — Fügen Sie Ihre Microsoft Entra-Anmelde-URL ein.

- Zertifikat — Fügen Sie den Inhalt Ihrer Microsoft Entra Zertifikatsdatei (Base64) ein. Öffnen Sie diese einfach mit Notepad oder TextEdit und kopieren Sie nur den Wert.

- SLO-URL — Geben Sie Ihre Microsoft Entra-Abmelde-URL ein.

- Klicken Sie abschließend auf Verbindung testen, um sicherzustellen, dass alles korrekt funktioniert. Wenn der Test erfolgreich ist, klicken Sie auf Konfiguration speichern, um Ihre SSO-Einstellungen zu übernehmen – und schon sind Sie startklar!

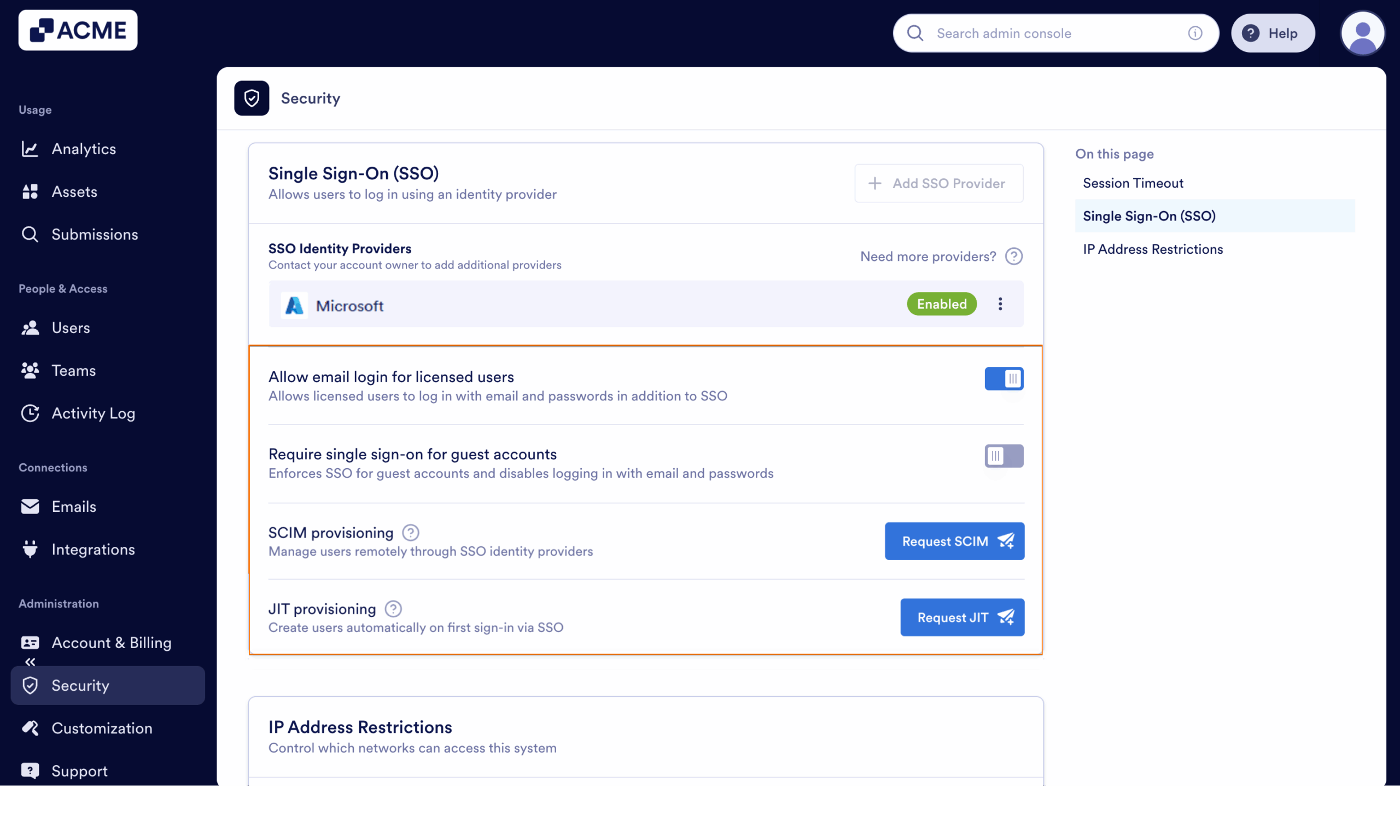

Nachdem Sie SSO aktiviert haben, sehen Sie diese zusätzlichen Optionen unter den SSO-Einstellungen:

- E-Mail-Login für lizenzierte Benutzer erlauben — Dies ermöglicht es lizenzierten Benutzern, sich nicht nur über SSO, sondern auch mit ihrer E-Mail und ihrem Passwort anzumelden.

- Einmalanmeldung für Gastkonten erzwingen — Dies stellt sicher, dass Gastnutzer sich nur über SSO anmelden können, was die Sicherheit erhöht.

- SSO SCIM-Bereitstellungseinstellungen — Diese Funktion unterstützt Sie bei der automatischen Verwaltung von Benutzern durch Synchronisierung mit Ihrem Identitätsanbieter, sodass Sie keine manuellen Aktualisierungen vornehmen müssen.

- Just-In-Time (JIT) Zugriff — Dies ermöglicht es Benutzern, bei Bedarf temporären, zeitlich begrenzten Zugriff auf eingeschränkte Systeme anzufordern. Es trägt zur Sicherheit bei, indem es erweiterte Berechtigungen auf Anfrage gewährt und diese automatisch widerruft, sobald der genehmigte Zeitraum endet.

Kommentar abschicken: